Colonial Pipeline, cosa abbiamo imparato

Cybersec e dintorni

N. Giugno 2021

a cura di Elena Vaciago

Associate Research Manager, The Innovation Group

L’attacco ransomware che lo scorso 7 maggio ha portato alla chiusura dell’oleodotto di Colonial Pipeline (condutture per 8.850 chilometri che garantiscono la metà degli approvvigionamenti di carburante della costa Est degli USA) ha dimostrato la gravità di un incidente in caso di ambienti industriali e Operational technologies (OT). Il blocco, una misura messa in atto dall’azienda per prevenire la diffusione del ransomware, ha comportato l’indisponibilità dei sistemi per 6 giorni, con ricadute a livello locale sulla disponibilità del carburante, a livello globale sul prezzo dello stesso.

Breve storia degli attacchi cyber agli ambienti industriali

Gli attacchi cyber sono cresciuti negli ultimi anni a tassi molto preoccupanti: oggi viene creato un nuovo malware su scala globale ogni mezzo secondo. Gli attaccanti sfruttano sempre di più automatismi per lanciare i propri attacchi, mentre per la maggior parte i meccanismi di difesa e cyber threat intelligence sono manuali. Gli impianti che controllano il funzionamento di infrastrutture critiche nazionali (gasdotti, impianti elettrici e petrolchimici, metropolitane e linee aeree, ospedali e acquedotti) sono stati sempre più spesso oggetto di azioni mirate del cyber crime. Una volta entrati nei sistemi (spesso utilizzando credenziali rubate), gli hacker sono stati in grado di infiltrare malware, bloccare i sistemi e chiedere riscatti.

Nel mondo delle Operational Technologies (OT), si è assistito alla diffusione di malware specifici, in grado di prendere di mira un PLC (programmable logic controller), un HMI (human-machine interface), o la connessione di rete verso un sistema OT. L’obiettivo di un virus di questo tipo può essere quello di danneggiare l’integrità o la disponibilità di dati e attività svolte dal sistema, come era successo ad esempio con il malware Stuxnet che nel 2010 era stato in grado di disabilitare i PLC (i controller deputati alle centrifughe della centrale nucleare iraniana di Natanz).

Un altro attacco simile è stato quello che nel 2016 ha riguardato la rete elettrica Ukrenergo in Ucraina. Un malware del tutto nuovo, CrashOverride, è riuscito a disconnettere una sottostazione di trasmissione, provocando un blackout di un’ora per alcune migliaia di utenti a Kiev. Un vero e proprio erede di Stuxnet: una cyber arma confezionata apposta per sistemi industriali e progettata per interrompere il servizio.

Negli anni successivi, non sono mancati altri casi di attacco a infrastrutture critiche, soprattutto negli Stati Uniti. Ricordiamo i 15mila abitanti della Florida rimasti senz’acqua lo scorso febbraio per un attacco hacker al sistema idrico della città di Oldsmar. Un operatore ha visto sullo schermo del PC l’attaccante che modificava il livello di idrossido di sodio presente nell’acqua.

Nel febbraio 2020 l’agenzia di cybersecurity del Dipartimento della Sicurezza USA (DHS CISA, Department of Homeland Security’s Cybersecurity and Infrastructure Security Agency), aveva invece diramato un avviso relativo al blocco di 2 giorni di un impianto di gas naturale non specificato. L’aspetto più grave era che gli hacker avevano avuto accesso sia alla rete IT, sia a quella OT, e il ransomware, pur non avendo avuto impatto sui PLC che gestiscono gli impianti, aveva cancellato alcuni dati da interfacce HMI degli ambienti di fabbrica. La conseguenza era quindi che lo staff tecnico degli impianti non aveva più visibilità sulle attività.

Molte utilities e industrie sono state prese di mira negli ultimi anni da ransomware che infettano e bloccano reti (ricordiamo il caso eclatante nel marzo 2019 di Norsk Hydro in Norvegia, uno dei principali produttori mondiali di alluminio costretto a spegnere i PC di 35mila dipendenti in 40 paesi e a isolare tutte le fabbriche per evitare il propagarsi del ransomware LockerGoga). A inizio 2020 è invece emerso il primo ransomware disegnato in modo specifico per i sistemi di controllo industriale (ICS, industrial control systems), device software e hardware presenti ovunque, per il controllo dei processi in raffinerie, reti elettriche, fabbriche. Si tratta questa volta di EKANS, un virus in grado di crittografare i dati di un ICS e pubblicare, allo stesso modo di ogni altro ransomware, una nota di riscatto.

Stato dell’OT security: le principali sfide da risolvere

Dopo un incidente come quello di Colonial Pipeline è naturale chiedersi quale sia oggi lo stato della cybersecurity nel mondo industriale. In settori che avanzano verso l’Industria 4.0, la sicurezza informatica non può essere trascurata, se non si vuole incorrere in rischi molto elevati. Oggi il tema della sicurezza per il mondo OT è molto sentito, come emerge anche dalla survey “Cyber Risk Management 2021” effettuata lo scorso febbraio da The Innovation Group: dai risultati il tema è al terzo posto tra le nuove misure previste per il 2021.

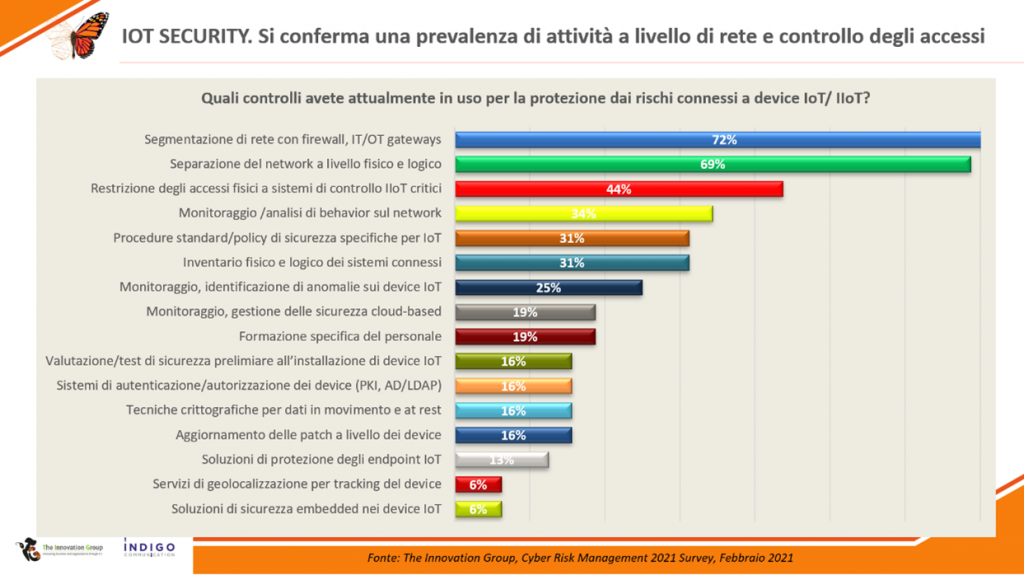

L’adozione di misure di sicurezza OT riguarda però oggi soprattutto il perimetro. Con riferimento alle contromisure di sicurezza già implementate per gli ambienti industriali, la maggior parte dei controlli sono quelli effettuati a livello di rete, in particolare al perimetro (piuttosto che sulla rete interna). Segmentazione di rete con firewall, separazione del network a livello fisico e logico sono le misure più frequenti per la sicurezza industriale, seguite da restrizioni a livello di accesso su sistemi di controllo considerati critici. Sommando tutte le misure, si arriva a una percentuale dell’80% delle aziende che hanno implementato qualche cosa. Sicuramente un buon risultato, ma stiamo parlando in questo caso di un campione costituito da aziende medio grandi: nelle PMI l’adozione di queste best practice è ancora a livelli molto bassi.

Il 61% delle fabbriche ha subito almeno 1 incidente di cybersecurity

Un’ulteriore indagine che mette in evidenza lo stato dell’OT security è quella presentata a marzo 2021 dal vendor di cybersecurity Trend Micro (la ricerca “The State of Industrial Cybersecurity”). Condotta a fine 2020, con interviste a 500 responsabili (sia ambito IT, sia ambito OT) in 3 Paesi ai primi posti per le attività manifatturiere (Stati Uniti, Germania e Giappone), la ricerca ha evidenziato che almeno il 61% delle aziende manifatturiere ha dovuto affrontare in passato l’esperienza di un incidente informatico in fabbrica. Si è trattato di problemi di vario genere: causati da malware, da accesso non autorizzato, cattiva configurazione, ecc. Di queste aziende, il 75% è stato costretto ad arrestare la produzione come conseguenza dell’incidente. E per un 43% dei casi, il blocco è durato oltre 4 giorni.

I problemi di sicurezza riguardano tecnologie, processi e persone

Per incrementare la sicurezza, le aziende manifatturiere sono consapevoli che non basta adottare la giusta tecnologia: vanno anche modificati i processi e formate le persone. Questo è ancora più vero se si parla di sicurezza degli ambienti OT.

Le difficoltà da superare per portare la sicurezza nei rispettivi ambienti IT e OT sono numerose. Vanno, in ordine di importanza, dalla difficoltà di individuare prodotti e misure opportune per la sicurezza, al tema dell’identificazione dei principali rischi e minacce cyber, fino al mancato inventario sugli asset critici da proteggere. Nell’ultimo anno, in seguito alla pandemia da Covid19, un diffuso ricorso allo smart working e l’accelerazione della digitalizzazione anche per gli ambienti industriali ha ulteriormente ampliato la superfice d’attacco.

Le priorità per la sicurezza degli ambienti OT

Le linee guida per incrementare la sicurezza degli ambienti OT non sono molto diverse da quelle dell’IT: è fondamentale condurre periodici risk e security assessment, in modo da essere in grado di individuare vulnerabilità e avere contezza del rischio; monitorare per individuare le minacce; avere procedure di risposta e ripristino veloce in caso di incidente. I vendor stanno offrendo sempre di più tecnologie di cybersecurity specifiche per l’OT (mentre fino a poco tempo fa questo era sicuramente un aspetto critico) e da più parti è indicato come fondamentale, per incrementare la resilienza complessiva delle infrastrutture, una convergenza degli obiettivi dei team IT e OT. Le aziende hanno infatti bisogno di processi unitari per la selezione di misure di cybersecurity e la risposta agli incidenti, e una collaborazione a tutti i livelli tra i team IT e OT, uno sforzo continuativo e comune, di riconoscimento di incidenti, di monitoraggio di anomalie, di test proattivo della risposta.